El día de hoy se dio a conocer a través del periódico The New York Times, que el gobierno Mexicano, ha llevado a cabo el espionaje de diversos periodistas, abogados y activistas a través del malware Pegasus.

Carlos Loret y Carmen Aristegui incluyendo a su hijo forman parte de estos ataques que se vienen orquestando desde hace un par de años, ataques de los que ya se tenía alguna sospecha y que ahora pueden ser confirmados.

Originalmente este malware solo puede venderse a instituciones u organismos de justicia para que en teoría no se hiciera un mal uso, combatir a la delincuencia y terrorismo es una de las principales tareas del mismo.

Pegasus, el programa diseñado para combatir el crimen y el terrorismo

NSO Group, una compañía de software con sede en Israel y es la encargada de desarrollar este programa, la compañía fue fundada en el año 2010 y desde ese entonces ha recibido una cantidad considerable en inversión, en el 2016 se valoraba a la compañía por la cantidad de mil millones de dólares.

El propósito de este malware es que cualquier teléfono inteligente, no importa el sistema operativo que posea, pueda convertirse en un micrófono, acceder a tus correos electrónicos, llamadas, contactos, ubicación, micrófono, cámara, redes sociales, son muchas las posibilidades con este malware.

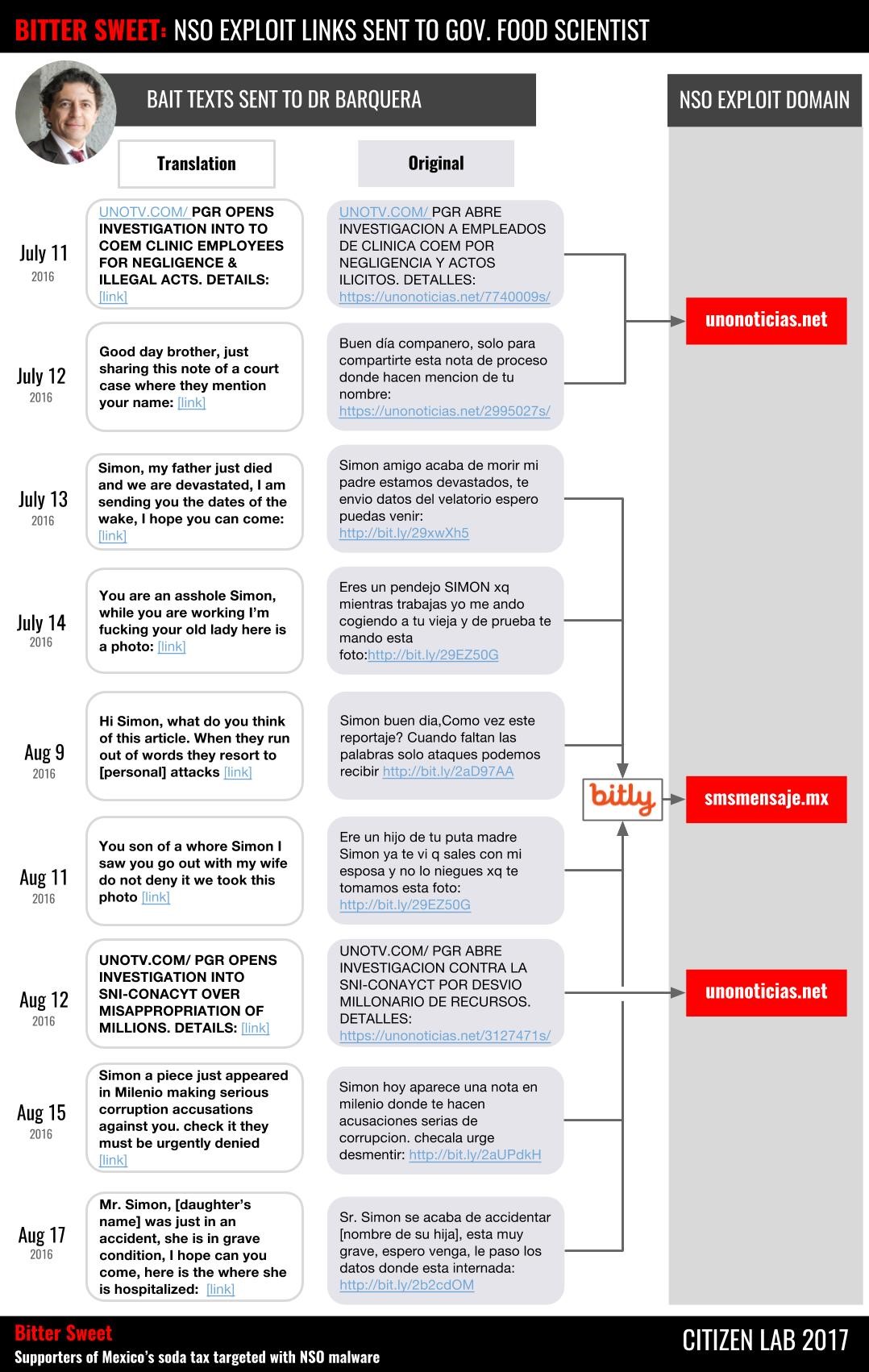

La forma en que opera este malware es a través de mensajes de texto, un mensaje de texto común y corriente puede llegarte a tu teléfono, lo abres y a partir de ahora y tienes un nuevo inquilino en tu teléfono, un invitado no muy grato que se encargara de enviar toda tu información cada determinado tiempo, con la ayuda de un fuerte cifrado la información enviada es capaz de pasar inadvertida y llegar a su destino.

Las primeras señales de que los pájaros ya estaban en el alambre

Desde el año 2014 se dieron las primeras compras, cuando el procurador Jesús Murillo Karam estaba al frente de la PGR. El periodista Rafael Cabrera en el año 2015 dio a conocer en su cuenta de Twitter que había recibido una serie de mensajes, estos mensajes estaban disfrazados de noticias rápidas que además contenían un enlace, este periodista estuvo involucrado en las investigaciones de la casa blanca.

Citizen Lab fue quien comenzó a desenredar todos estos hilos que se habían plantado en estos casos. En agosto de 2016 Acces Now fue la que contacto a Citizen Lab y Aministia Internacional para que ayudaran en la asistencia de dos mexicanos, que habían recibido mensajes de texto sospechosos, se analizaron los mensajes recibidos entre el 20 de abril y el 17 de agosto de 2016.

Las personas involucradas estaban en su momento en contra de un alto consumo de azúcar, consumo que se realiza en su mayoría en refrescos y bebidas. Se concluyó que todos los enlaces apuntaban a los dominios de NSO Group.

¿Para que usar este tipo de tecnología en otro tipo de objetivo?

Para la actual administración, los periodistas, activistas, abogados y personas que se encuentren en la lucha contra la corrupción y la impunidad son los enemigos a vencer, esto se ha demostrado con este tipo de acciones.

La intención principal y clara es la censura, saber qué información están manejando los principales comunicadores para poderlos callar.

Fuentes: Citizen Lab | New York Times | Forbes | Xataca